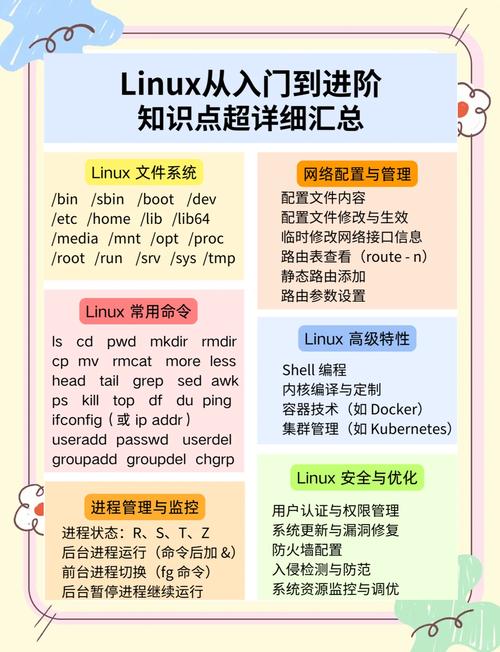

探索Linux端口使用,从基础到进阶的全面指南

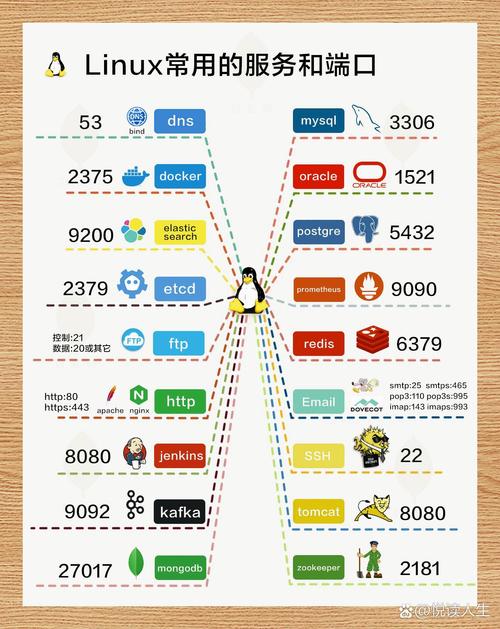

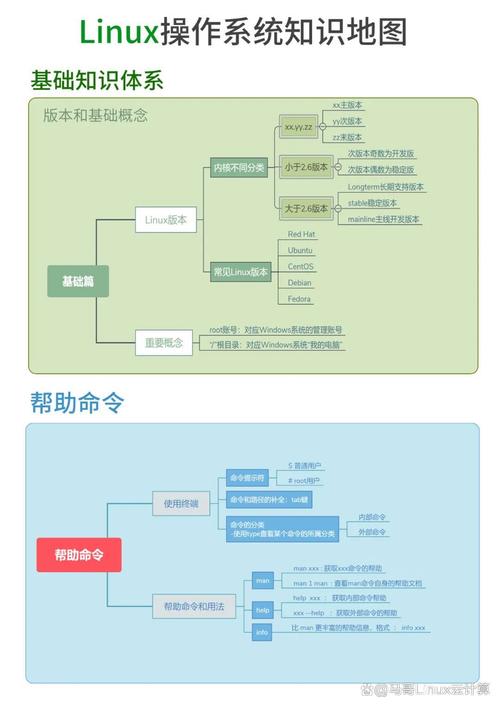

本文为Linux端口使用的全面指南,从基础到进阶。首先介绍了Linux端口的基本概念,包括端口号、监听状态和TCP/IP协议。通过实例演示了如何使用netstat、lsof、ss等命令查看端口使用情况,以及如何使用iptables、firewalld等工具配置防火墙规则来控制端口访问。还介绍了如何使用nc、telnet等工具测试端口连通性,以及如何使用nc、socat等工具进行端口转发和监听。文章还探讨了如何使用lsof、fuser等工具查找占用端口的进程,并提供了相应的解决方案。通过本文的阅读,读者可以全面掌握Linux端口使用的各个方面,从基础到进阶,为网络安全和系统管理提供有力支持。

在Linux系统中,端口(Port)是一个非常重要的概念,它作为网络通信的桥梁,允许不同设备或服务之间进行数据交换,理解Linux端口的使用不仅对于系统管理员至关重要,对于开发人员和网络安全专家也同样重要,本文将深入探讨Linux端口的基本概念、如何查看和管理端口、以及如何利用端口进行网络服务配置和安全防护。

一、Linux端口基础

在计算机网络中,端口是操作系统为不同服务分配的逻辑地址,每个端口都有一个唯一的编号,范围从0到65535,0到1023的端口号被视为“特权”或“知名”端口,通常被系统或预定义的服务(如HTTP的80端口、HTTPS的443端口)所使用,而1024到65535的端口号则被保留给用户或应用程序进行动态分配。

二、查看和管理Linux端口

1. 使用netstat工具

netstat(network statistics)是一个非常强大的工具,用于显示网络连接、路由表、接口统计信息等,要查看当前系统上所有监听的端口,可以使用以下命令:

netstat -tuln

-t 显示TCP连接

-u 显示UDP连接

-l 仅显示监听状态的套接字

-n 显示IP地址和端口号,而不是解析为名称

2. 使用ss工具

ss(socket statistics)是netstat的现代替代品,提供了更快的性能和更多的信息,查看所有监听端口可以使用:

ss -tuln

与netstat相比,ss命令在输出上更加简洁明了,且在处理大量数据时更为高效。

3. 动态分配和使用端口

在Linux中,应用程序可以动态地请求和使用非特权端口(1024以上),这通常通过编程接口如Socket编程实现,使用Python的socket库创建一个简单的TCP服务器:

import socket

server_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

server_socket.bind(('localhost', 0)) # 绑定到任意可用端口(0表示动态分配)

server_socket.listen()

port = server_socket.getsockname()[1] # 获取分配的端口号

print(f"Server is listening on port {port}")三、配置网络服务与端口使用

1. 配置Web服务器(如Apache或Nginx)

在Linux上运行Web服务器时,通常需要指定服务器监听的IP地址和端口,在Apache中,可以通过编辑配置文件(如/etc/apache2/ports.conf)来设置:

Listen 80 # 监听80端口(HTTP) Listen 443 # 监听443端口(HTTPS)

对于Nginx,可以在其主配置文件(如/etc/nginx/nginx.conf)中设置:

server {

listen 80; # 监听80端口(HTTP)

listen [::]:80; # IPv6支持下的80端口监听(可选)

...

}确保在配置后重启服务以应用更改,对于Apache使用sudo systemctl restart apache2,对于Nginx使用sudo systemctl restart nginx。

2. 设置SSH服务监听特定端口

SSH服务默认监听22端口,但可以配置它以监听不同的端口来提高安全性,编辑SSH配置文件(如/etc/ssh/sshd_config),找到以下行并修改:

Port 2222 # 将SSH服务改为监听2222端口作为示例(请勿在生产环境中使用默认的22端口)

修改后,需要重启SSH服务以应用更改:sudo systemctl restart sshd,请确保客户端在连接时指定正确的端口号。ssh -p 2222 user@your_server_ip。

四、Linux端口的网络安全与防护策略

1. 使用防火墙规则控制访问权限

Linux系统通常配备有防火墙功能,如iptables或nftables,可以用于控制哪些IP地址可以访问哪些端口,仅允许特定IP地址访问HTTP服务(80端口):

``bash iptables -A INPUT -p tcp --dport 80 -s 192.168.1.100 -j ACCEPT`这条规则允许来自192.168.1.100的TCP流量访问80端口,其他所有尝试访问80端口的流量将被拒绝,记得在修改iptables规则后执行sudo iptables-save > /etc/iptables/rules.v4`以保存更改,对于nftables,使用类似但不同的语法和命令进行配置。