虚拟防火墙的架构与实现策略

虚拟防火墙是一种在虚拟化环境中实现网络安全的技术,其架构主要包括控制平面、数据平面和策略管理三个部分。控制平面负责管理虚拟防火墙的配置和状态,数据平面则负责处理网络流量,而策略管理则负责制定和执行安全策略。,,实现虚拟防火墙的策略包括:,,1. 虚拟化技术:利用虚拟化技术将物理硬件资源抽象为虚拟资源,实现虚拟防火墙的部署和运行。,2. 隔离技术:通过虚拟网络隔离技术,将不同的虚拟机或应用隔离在不同的网络环境中,以防止安全威胁的传播。,3. 策略控制:根据不同的安全需求和策略,对进出虚拟机的网络流量进行控制和管理,包括访问控制、流量监控和日志记录等。,4. 自动化管理:通过自动化管理工具,实现虚拟防火墙的快速部署、配置和更新,提高管理效率和安全性。,,虚拟防火墙的架构与实现策略是保障虚拟化环境中网络安全的重要手段,通过合理的架构设计和策略实施,可以有效地保护虚拟化环境中的数据和应用安全。

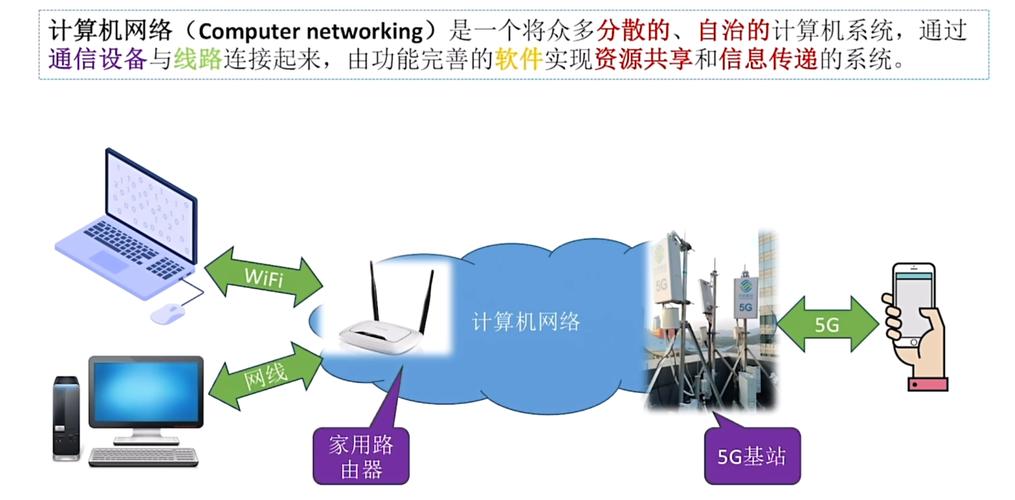

随着云计算、大数据和物联网技术的飞速发展,网络安全问题日益凸显,传统的物理防火墙已难以满足现代企业复杂多变的网络环境需求,虚拟防火墙(Virtual Firewall)作为一种基于软件定义网络(SDN)的网络安全解决方案,凭借其灵活性、可扩展性和高可用性,逐渐成为企业构建安全防护体系的新宠,本文将深入探讨虚拟防火墙的架构设计及其实现策略,旨在为读者提供全面的理解和应用指导。

虚拟防火墙的基本概念

虚拟防火墙,顾名思义,是相对于传统物理设备而言的,它通过虚拟化技术将防火墙功能部署在服务器或云平台上,实现网络安全策略的灵活部署和动态调整,与物理防火墙相比,虚拟防火墙具有以下优势:

1、高灵活性:可根据业务需求快速创建、修改或删除防火墙规则,无需物理移动或更换硬件。

2、可扩展性:能够随着业务规模的增长自动扩展处理能力,无需担心性能瓶颈。

3、成本效益:通过共享资源池和集中管理,有效降低运维成本和能耗。

4、易于管理:借助SDN技术,可以实现统一的网络和安全策略管理,简化运维流程。

虚拟防火墙的架构设计

虚拟防火墙的架构设计主要围绕以下几个核心组件展开:

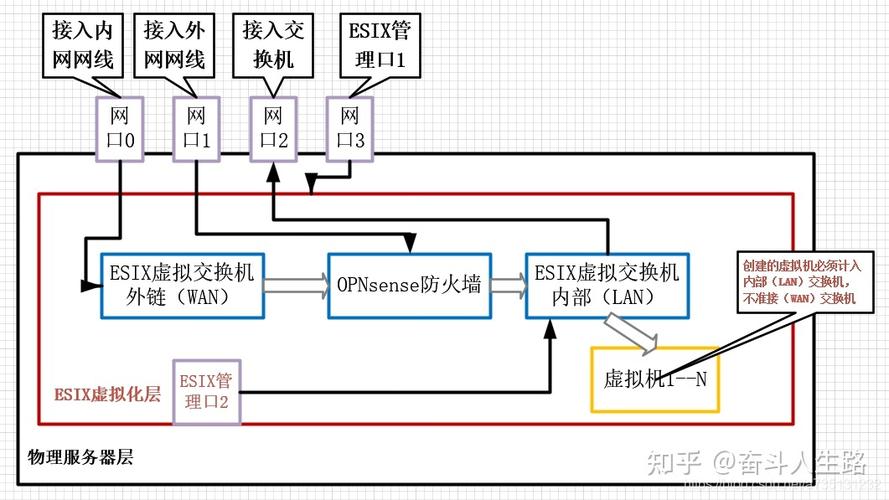

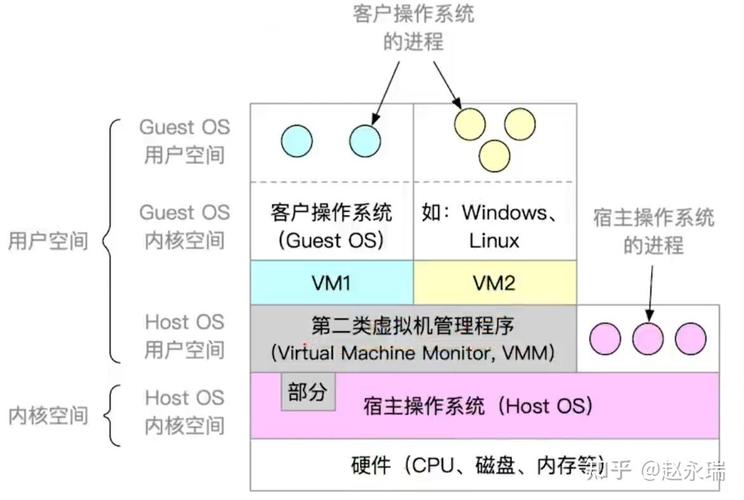

1、虚拟化平台:作为虚拟防火墙的底层支撑,包括虚拟机管理程序(如VMware ESXi、KVM)和云平台(如OpenStack、AWS EC2),它负责资源的分配、调度和监控,确保虚拟防火墙的高效运行。

2、安全策略引擎:负责解析和执行安全策略,包括访问控制列表(ACL)、深度包检测(DPI)、状态检测等,该组件需具备高度可配置性,以适应不同业务场景下的安全需求。

3、数据路径处理单元:负责数据包的转发和安全检查,通常包括包过滤、协议分析、异常检测等功能,确保只有符合安全策略的数据包才能通过。

4、控制平面:负责与虚拟化平台交互,获取资源信息,并根据安全策略动态配置数据路径处理单元,控制平面通常采用集中式或分布式架构,确保快速响应和高效管理。

5、监控与日志分析:对虚拟防火墙的运行状态进行实时监控,收集并分析日志数据,以便及时发现安全威胁和异常行为,这一组件对于后续的安全事件响应和审计至关重要。

6、API接口与集成:提供标准化的API接口(如RESTful API),方便与其他系统(如SIEM、SOC)集成,实现安全事件的联动处理和自动化响应。

关键技术实现策略

1、虚拟化技术的选择与应用:根据业务需求和预算考虑,选择合适的虚拟化平台和技术栈,对于需要高可用性和灾难恢复能力的环境,可以考虑使用基于云平台的虚拟防火墙解决方案;而对于资源受限的边缘设备,则可选择轻量级的虚拟机管理程序。

2、安全策略的动态配置:开发或采用支持动态安全策略配置的工具和平台,使企业能够根据业务变化快速调整安全策略,这包括但不限于基于角色的访问控制、基于上下文的安全决策等高级功能。

3、性能优化与资源调度:针对虚拟防火墙可能面临的性能瓶颈问题,采用智能的资源调度算法和优化技术(如DPDK、SR-IOV),提高数据包处理速度和吞吐量,通过负载均衡技术确保资源的高效利用。

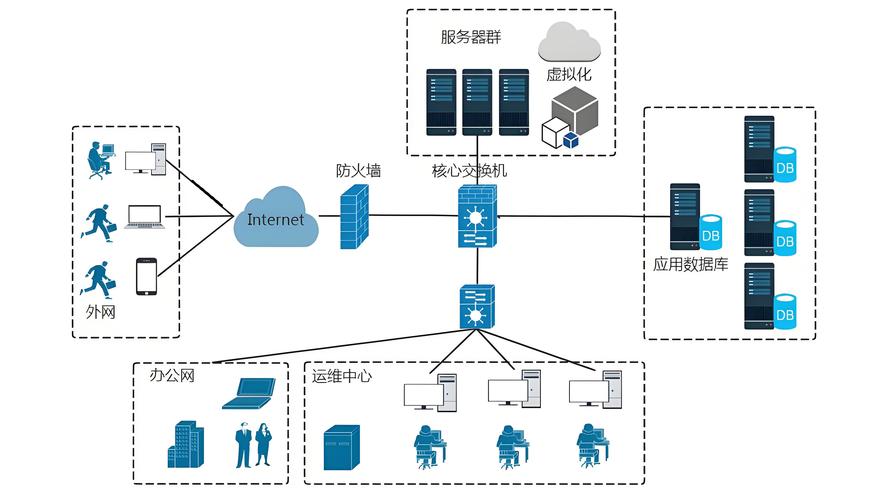

4、多租户隔离与访问控制:在多租户环境中,确保不同用户或租户之间的网络隔离和访问控制是关键,通过VLAN、VPN、以及细粒度的访问控制列表等机制,实现资源的有效隔离和访问权限的严格控制。

5、自动化与智能化:利用AI和机器学习技术,实现安全威胁的自动检测、预警和响应,通过异常行为分析、恶意流量识别等手段,提高虚拟防火墙的智能水平和响应速度。

6、合规性与审计:遵循行业标准和法律法规要求,实现安全策略的合规性部署和持续审计,这包括定期的安全审计、合规性检查以及基于日志的审计报告等。

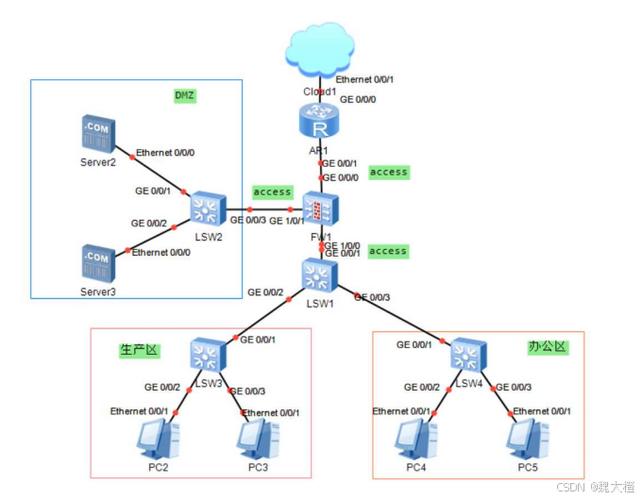

案例分析:某大型企业的虚拟防火墙部署实践

某大型企业为了提升其云计算环境下的网络安全水平,决定采用虚拟防火墙作为其主要的网络安全防护手段,该企业首先对其现有的IT基础设施进行了全面评估,确定了以下实施步骤:

1、选择合适的云平台和虚拟化技术:基于其业务需求和预算考虑,最终选择了AWS EC2作为其云平台基础,并采用KVM作为虚拟机管理程序。

2、设计并实施安全策略引擎:开发了一套基于规则引擎的安全策略管理系统,支持动态配置访问控制列表、深度包检测等安全功能,该系统还集成了SIEM工具,实现安全事件的集中监控和响应。

3、部署数据路径处理单元:在关键的网络路径上部署了高性能的数据路径处理单元,确保数据包的快速转发和安全检查,通过DPDK技术优化了数据包处理性能,提高了整体吞吐量。

4、建立监控与日志分析系统:部署了专门的监控工具和日志分析系统,对虚拟防火墙的运行状态进行实时监控,并定期生成安全报告和审计日志,这有助于及时发现潜在的安全威胁和违规行为。