云服务器安全组规则,构建坚不可摧的云端防护网

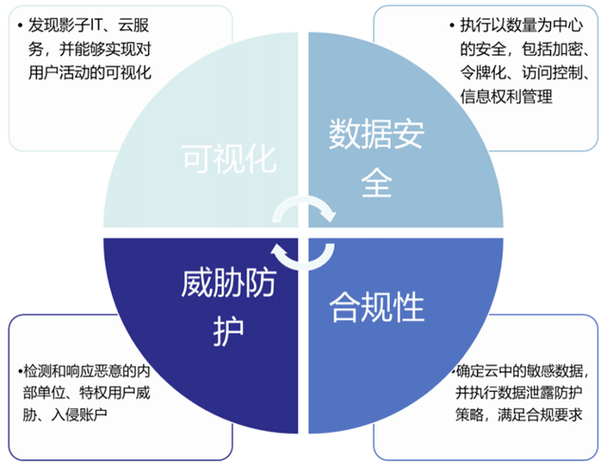

云服务器安全组规则是构建坚不可摧的云端防护网的重要手段。通过设置安全组规则,可以控制进出云服务器的网络流量,包括允许或拒绝特定IP地址、端口和协议的访问。这有助于防止未经授权的访问和潜在的安全威胁,如DDoS攻击、恶意软件传播等。安全组规则还可以根据实际需求进行灵活配置,如根据时间、地域、用户身份等因素进行细粒度的访问控制。定期审查和更新安全组规则也是确保云服务器安全的重要措施。通过构建坚不可摧的云端防护网,可以保护云服务器免受各种网络攻击和安全威胁,确保业务连续性和数据安全性。

在当今这个数字化时代,云服务器已成为企业数字化转型的基石,它们承载着数据存储、应用运行、业务逻辑处理等关键任务,随着云计算的普及,云服务器的安全问题也日益凸显,包括数据泄露、DDoS攻击、恶意入侵等威胁,为了有效抵御这些安全风险,云服务提供商(如AWS、Azure、阿里云等)引入了安全组(Security Group)这一概念,通过精细化的安全策略来保护云服务器免受未经授权的访问和攻击,本文将深入探讨云服务器安全组规则的主要内容,旨在为读者提供一份全面的安全防护指南。

一、安全组的基本概念

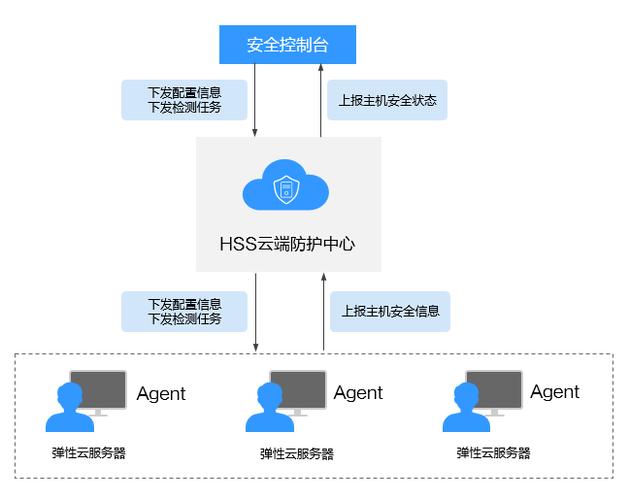

安全组是云服务中用于控制进出云服务器网络流量的虚拟防火墙,它基于“白名单”原则,即只有明确允许的流量才能通过,而其他所有流量均被拒绝,这种策略极大地提高了云服务器的安全性,因为它限制了潜在的安全威胁的入口点,每个安全组都可以定义一系列的规则(也称为“安全组规则”),这些规则指定了哪些IP地址或地址范围、协议类型(如TCP、UDP)、端口号可以访问或被访问。

1.入站规则(Inbound Rules)

入站规则定义了哪些外部流量可以访问云服务器上的特定端口,这些规则对于确保合法用户能够访问必要的服务(如SSH登录、Web服务、数据库访问等)至关重要,主要内容包括:

协议类型:选择TCP(传输控制协议)、UDP(用户数据报协议)或ICMP(Internet控制消息协议)等。

端口范围:指定允许访问的端口号或端口范围,SSH通常使用22端口,HTTP使用80端口。

源地址/CIDR块:定义允许访问的源IP地址或IP地址范围(CIDR表示无类别域间路由),允许来自特定办公室IP段的所有流量,或仅允许来自特定IP地址的访问。

描述:为每条规则添加描述性文本,便于后续管理和审计。

2. 出站规则(Outbound Rules)

与入站规则相反,出站规则定义了云服务器可以发起的外部流量,虽然大多数云服务默认允许所有出站流量(以支持云服务的正常运行),但管理员仍需谨慎设置以避免不必要的出网访问,特别是对于敏感数据的外发,主要内容包括:

协议类型和端口范围:与入站规则类似,但方向相反,用于控制云服务器发起的连接。

目标地址/CIDR块:指定允许访问的目标IP地址或CIDR块,虽然大多数情况下默认“任何地方”,但特定场景下可能需要限制以减少潜在风险。

描述:同样需要为每条规则添加描述性文本。

3. 默认规则(Default Rules)

除了用户自定义的规则外,安全组还包含一组默认规则,这些规则对所有未被用户规则明确允许或拒绝的流量生效,默认情况下,大多数云服务提供商会设置拒绝所有入站流量的默认策略(即默认拒绝),而允许所有出站流量(即默认允许),这种设计有助于在用户未明确配置时提供基本的安全保障,管理员应根据实际需求调整这些默认设置,确保既不阻碍正常业务操作,又能有效防御潜在威胁。

三、安全组规则的最佳实践

1、最小权限原则:仅开放必要的端口和服务,避免不必要的开放导致潜在的安全风险。

2、定期审查和更新:定期检查安全组规则的配置,确保其符合当前的安全需求和业务变化。

3、使用CIDR块而非单个IP地址:当可能时,使用CIDR块而不是单个IP地址来定义源和目标地址,以适应未来可能的IP地址变化。

4、合理利用默认拒绝策略:除了必要的入站规则外,保持默认拒绝策略以减少未知威胁的潜在影响。

5、监控和日志分析:利用云服务的监控和日志功能,定期分析安全组的活动日志,及时发现并响应异常流量。

6、多层次防御:结合使用安全组、访问控制列表(ACLs)、防火墙等多种安全措施,构建多层次的安全防御体系。

7、教育与培训:对员工进行定期的安全意识培训,确保他们了解如何安全地使用云资源并遵守公司的安全政策。

四、案例分析:某企业云服务器安全组配置实例

假设某企业拥有一个运行在AWS云上的Web应用服务器和数据库服务器,需要配置相应的安全组以保护其业务安全,该企业希望允许来自公司内部网络的HTTP和HTTPS请求访问Web服务器(端口80和443),同时允许SSH访问数据库服务器的管理端口(假设为2222),该企业还希望限制对数据库服务器的直接访问以防止SQL注入等风险,以下是该企业可能采取的安全组配置策略:

Web服务器安全组:配置入站规则以允许公司内部网络的HTTP和HTTPS请求(通过80和443端口),并设置相应的源地址为公司的内部CIDR块;同时保持默认拒绝所有其他入站流量的策略,出站规则则保持AWS的默认设置以允许所有出站流量。

数据库服务器安全组:配置入站规则以仅允许来自Web服务器所在安全组的SSH请求(通过2222端口),并设置相应的源地址为Web服务器的安全组ID;同时设置默认拒绝所有其他入站流量的策略以增强安全性,出站规则则保持AWS的默认设置以允许所有出站流量至必要的目的地(如公司内部网络)。

通过上述配置,该企业不仅确保了其Web应用的安全访问,也有效降低了数据库遭受直接攻击的风险,实现了对云服务器资源的有效保护。