开启虚拟机防火墙的命令与策略

开启虚拟机防火墙的命令和策略是确保虚拟机安全运行的重要步骤。在Linux系统中,可以使用iptables或firewalld等工具来管理防火墙。,,对于iptables,可以使用以下命令来开启防火墙并设置默认策略为拒绝所有入站连接:,,,``bash,sudo iptables -P INPUT DROP,sudo iptables -P FORWARD DROP,sudo iptables -A INPUT -i lo -j ACCEPT,sudo iptables -A FORWARD -i lo -j ACCEPT,sudo iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT,sudo iptables -A FORWARD -m conntrack --ctstate RELATED,ESTABLISHED -j ACCEPT,sudo service iptables save,`,对于firewalld,可以使用以下命令来开启防火墙并设置默认策略为拒绝所有入站连接:,,,`bash,sudo systemctl start firewalld,sudo firewall-cmd --permanent --zone=default --add-rule=INPUT DROP,sudo firewall-cmd --reload,``

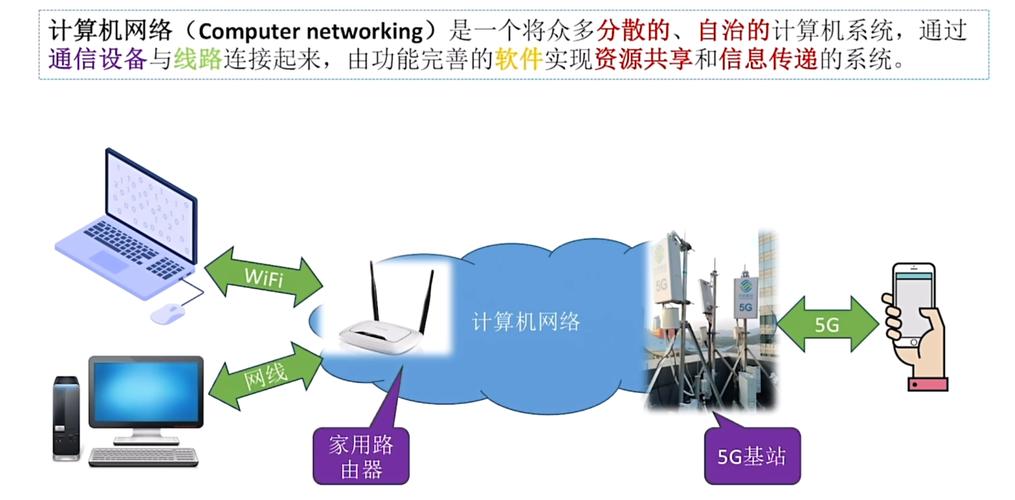

在当今的数字化时代,网络安全成为了企业和个人用户不可忽视的重要议题,为了保护虚拟化环境中的数据安全与系统稳定,合理配置并开启虚拟机防火墙显得尤为重要,本文将详细介绍如何在不同的操作系统和虚拟化平台中开启虚拟机防火墙的命令及其策略,旨在为读者提供全面的指导。

了解虚拟机防火墙的重要性

虚拟机防火墙是部署在虚拟机(VM)与外部网络之间的一道安全屏障,它能够控制进出虚拟机的网络流量,有效阻止未经授权的访问和潜在的安全威胁,无论是用于开发测试、业务部署还是云服务环境,开启并正确配置虚拟机防火墙都是保障系统安全的第一步。

2. 不同操作系统中虚拟机防火墙的开启方法

2.1 Windows Server 上的 Hyper-V 虚拟机

在Windows Server上运行Hyper-V时,可以通过PowerShell命令来管理虚拟机的防火墙设置,确保Hyper-V角色已安装并启用了网络隔离功能,可以使用以下命令为特定虚拟机启用防火墙:

Set-VM -Name <VMName> -FirewallOn $true

此命令将指定名称的虚拟机(VMName)的防火墙状态设置为开启,还可以通过组策略或本地安全策略进一步细化防火墙规则。

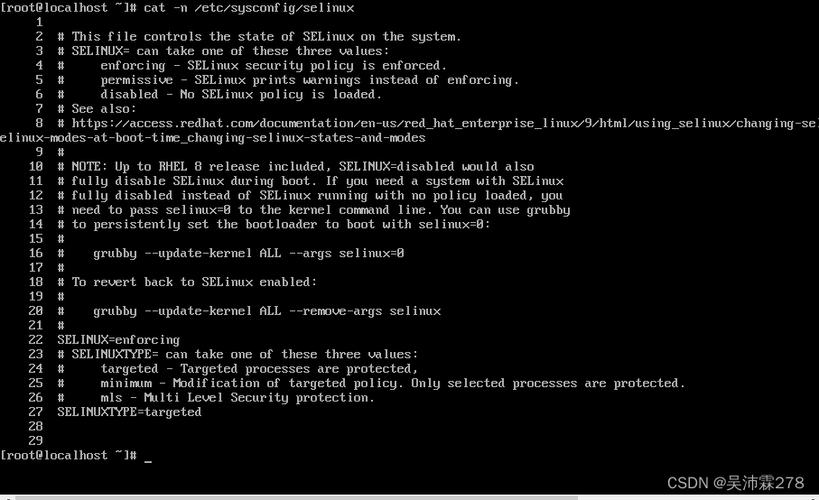

2.2 Linux 上的 KVM/QEMU 虚拟机

在基于Linux的KVM/QEMU环境中,通常使用iptables或firewalld作为防火墙工具,对于iptables,可以执行如下命令来允许或拒绝特定流量:

允许从特定IP到虚拟机的SSH访问(端口22) iptables -A INPUT -p tcp -s <SourceIP> --dport 22 -j ACCEPT

对于firewalld,则可以使用:

启用firewalld服务(如果尚未启用) sudo systemctl start firewalld 添加规则允许SSH访问 sudo firewall-cmd --permanent --zone=public --add-rich-rule='rule family="ipv4" source address=<SourceIP> protocol value="tcp" port port=22 protocol=tcp accept' 重新加载配置 sudo systemctl reload firewalld

云平台上的虚拟机防火墙管理

在云平台如AWS、Azure、Google Cloud等上,虚拟机防火墙的管理通常通过云平台的控制台或API进行,以AWS为例,可以通过AWS管理控制台或使用AWS CLI来配置安全组(Security Groups),这相当于云环境中的防火墙,为EC2实例添加一个安全组规则以允许SSH访问:

aws ec2 authorize-security-group-ingress --group-id <SecurityGroupId> --protocol tcp --port 22 --source-cidr <SourceCIDR>

在Azure中,则通过Azure门户或Azure CLI管理网络安全组(NSG),通过以下命令允许特定端口的流量:

Azure CLI示例,允许从特定IP到NSG的SSH访问(端口22) az network nsg rule create -g <ResourceGroup> -n <NSGRuleName> --access Allow --protocol Tcp --direction Inbound --source-address-prefixes <SourceIP> --source-port-ranges 22 --destination-port-ranges 22 --priority 1000 --description "Allow SSH from specific IP"

最佳实践与注意事项

最小化权限原则:仅开放必要的端口和服务,避免不必要的开放导致潜在的安全风险。

定期更新:定期检查并更新防火墙规则,以适应新的安全需求和威胁环境。

日志监控:利用防火墙日志监控异常流量和潜在攻击行为,及时响应。

多层次防御:结合使用虚拟机防火墙、主机防火墙、网络级防御等措施,构建多层次的安全防护体系。

教育与培训:对系统管理员和用户进行安全意识培训,确保他们了解如何安全地使用和管理虚拟机。

开启并正确配置虚拟机防火墙是保障虚拟化环境安全的关键步骤之一,无论是通过直接操作系统命令、云平台管理工具还是API,都应遵循最佳实践,确保既保护了系统安全又不会过度限制正常业务操作,随着技术的不断进步和威胁的不断演变,持续的监控、更新和培训将是维护网络安全不可或缺的部分。