云服务器安全策略的全面解析,构建坚不可摧的数字防线

本文全面解析了云服务器安全策略,旨在构建坚不可摧的数字防线。文章强调了云服务器安全的重要性,指出随着云计算的普及,数据泄露和攻击的风险也在不断增加。文章从多个方面详细介绍了云服务器安全策略的构建,包括:,,1. 访问控制和身份验证:通过多因素认证、角色基访问控制等措施,确保只有授权用户才能访问云服务器。,2. 数据加密和传输安全:采用SSL/TLS等加密技术,确保数据在传输过程中的安全性和完整性。,3. 防火墙和入侵检测:部署防火墙和入侵检测系统,及时发现和阻止潜在的安全威胁。,4. 定期更新和打补丁:及时更新操作系统、应用程序和安全补丁,以防止已知漏洞被利用。,5. 备份和恢复策略:制定完善的备份和恢复计划,确保在数据丢失或损坏时能够迅速恢复。,,文章强调了持续监控和评估的重要性,以不断改进和优化云服务器的安全策略。通过这些措施的全面实施,可以构建坚不可摧的数字防线,保障云服务器的安全稳定运行。

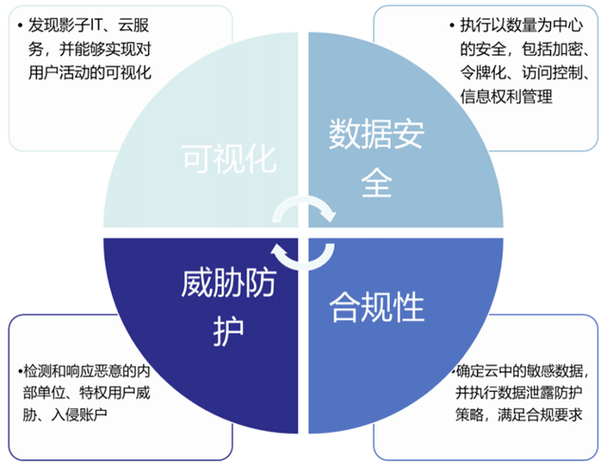

在当今这个数字化时代,云服务器已成为企业运营的基石,它不仅承载着数据存储、应用运行等核心功能,更是企业竞争力的关键所在,随着云计算的广泛应用,云服务器面临的安全威胁也日益复杂多变,为了确保业务连续性、数据完整性和用户隐私,制定并实施一套全面、有效的云服务器安全策略显得尤为重要,本文将深入探讨云服务器安全策略的各个方面,包括访问控制、数据加密、监控与审计、备份与恢复以及合规性管理等关键要素,旨在为读者构建一个坚不可摧的数字安全防线。

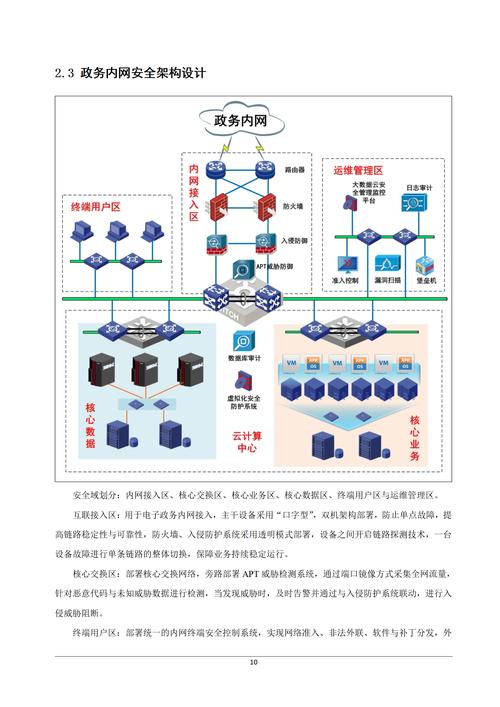

一、访问控制:第一道安全防线

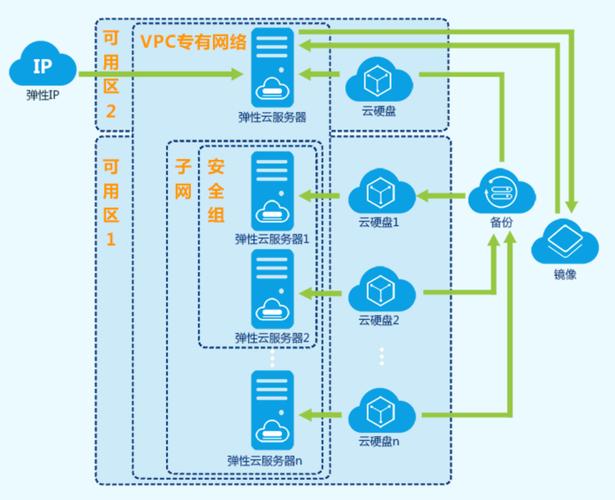

访问控制是云服务器安全策略的基石,它通过限制对系统资源的非法访问来保护数据免受未授权访问,有效的访问控制策略应包括以下几个方面:

1、身份验证与授权:采用多因素认证(MFA)机制,如密码加生物识别,确保只有经过验证的用户能够访问系统,根据用户角色和职责分配适当的访问权限,实施最小权限原则,避免“权限膨胀”现象。

2、角色基访问控制(RBAC):通过定义不同的用户角色和相应的权限集,实现细粒度的访问控制,管理员、普通用户、只读用户等,每种角色拥有不同的操作权限。

3、会话管理:定期超时机制和强制退出策略可以有效防止会话被恶意利用,对敏感操作进行二次验证,增加非法访问的难度。

二、数据加密:保护数据的隐形盾牌

数据加密是确保数据在传输和存储过程中不被未授权者读取的关键技术,云服务器安全策略中应包含以下加密措施:

1、传输层安全(TLS/SSL):确保所有数据在传输过程中的加密,防止中间人攻击等网络攻击。

2、静态数据加密:对存储在云服务器上的数据进行加密处理,即使数据被窃取也无法被未授权者解密,采用AES-256等高级加密标准,提高加密强度。

3、密钥管理:实施严格的密钥管理策略,包括密钥的生成、存储、轮换和销毁等环节,使用硬件安全模块(HSM)等安全工具来保护密钥的安全。

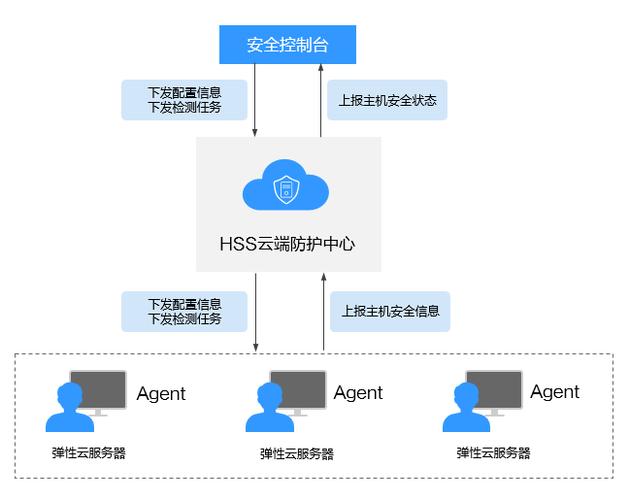

三、监控与审计:洞察潜在威胁

监控与审计是及时发现并响应安全事件的重要手段,有效的监控与审计机制应包括:

1、实时监控:利用SIEM(Security Information and Event Management)系统对系统日志、网络流量等进行实时监控,及时发现异常行为。

2、行为分析:通过机器学习、人工智能等技术分析用户行为模式,识别异常或可疑活动,突然的登录地点变化、非正常时间段的访问等。

3、定期审计:定期对系统进行安全审计,检查是否存在配置错误、漏洞未修复等问题,确保系统处于最佳状态。

四、备份与恢复:应对灾难性事件

备份与恢复是保障业务连续性的重要措施,云服务器安全策略中应包含:

1、定期备份:实施定期的全量备份和增量备份策略,确保数据在遭受破坏时能够迅速恢复,应验证备份数据的完整性和可用性。

2、灾难恢复计划:制定详细的灾难恢复计划,包括恢复流程、责任分配、资源调配等,确保在发生重大事故时能够迅速响应。

3、容灾演练:定期进行容灾演练,检验恢复计划的可行性和有效性,提高团队在真实情况下的应对能力。

五、合规性管理:满足法律法规要求

随着数据保护法规的不断完善(如GDPR、CCPA等),企业需确保其云服务器操作符合相关法律法规要求,合规性管理应包括:

1、政策与流程:制定符合法律法规要求的数据保护政策、隐私政策等,并确保员工严格遵守。

2、第三方服务审查:如果使用第三方服务(如云服务提供商),需对其安全性进行审查,确保其符合相关法律法规要求,签订严格的数据处理协议,明确双方责任和义务。

3、合规性审计与认证:定期接受第三方机构的合规性审计和认证,确保企业持续符合法律法规要求,建立内部合规性监测机制,及时发现并纠正违规行为。

云服务器安全策略是一个涉及多方面的复杂体系,它不仅关乎技术层面的防护措施,更涉及组织架构、人员培训、流程管理等各个方面,企业应将云服务器安全视为一项长期任务,持续投入资源进行优化和改进,通过实施上述的访问控制、数据加密、监控与审计、备份与恢复以及合规性管理等策略,可以构建起一个坚不可摧的数字安全防线,为企业的数字化转型保驾护航。