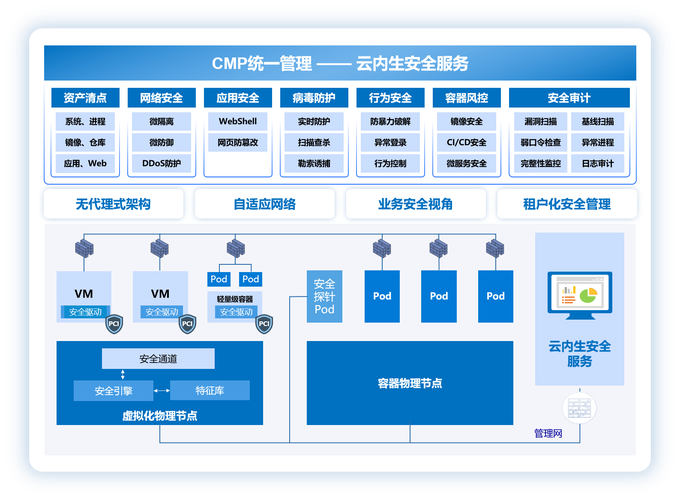

虚拟化安全防护产品的形态与策略

虚拟化安全防护产品主要包括虚拟机隔离、网络隔离、数据加密、访问控制、入侵检测和防御等策略。虚拟机隔离通过在虚拟机之间设置安全屏障,防止恶意软件在虚拟机间传播;网络隔离则通过设置网络防火墙和虚拟专用网络(VPN)等手段,保护虚拟化环境免受外部攻击;数据加密则对存储和传输的数据进行加密,确保数据在传输和存储过程中的安全性;访问控制则通过设置用户权限和访问策略,限制用户对虚拟化资源的访问;入侵检测和防御则通过实时监控虚拟化环境中的异常行为,及时发现并阻止潜在的安全威胁。这些策略的组合使用可以有效地提高虚拟化环境的安全性,保护企业数据和业务免受各种安全威胁的侵害。

随着云计算和虚拟化技术的飞速发展,企业IT环境正经历着前所未有的变革,虚拟化技术不仅提高了资源利用率、降低了运营成本,还为业务灵活性和可扩展性提供了强大支持,这一变革也带来了新的安全挑战,如数据泄露、恶意软件传播、以及虚拟机逃逸等威胁,为了应对这些挑战,虚拟化安全防护产品应运而生,并呈现出多样化的形态,本文将探讨虚拟化安全防护产品的几种主要形态及其应用策略。

虚拟机隔离与沙箱技术

形态描述: 虚拟机隔离与沙箱技术是虚拟化安全防护的基础,通过将每个应用程序或服务运行在独立的虚拟机(VM)中,即使某个VM被攻击或感染,也不会影响到其他VM的稳定运行,这种“一机一用”的隔离策略有效阻止了横向移动攻击,降低了整个系统被攻破的风险。

应用策略: 企业应将所有敏感操作和关键服务部署在具有强隔离性的沙箱环境中,同时对非关键应用实施更宽松的隔离策略以优化资源利用,定期对沙箱环境进行审计和更新,确保其防御能力始终与威胁同步。

2. 虚拟防火墙与网络访问控制(V-Firewall & NAC)

形态描述: 虚拟防火墙是部署在虚拟机内部或虚拟机之间的安全设备,用于控制进出虚拟机的网络流量,NAC技术则进一步扩展了这一功能,通过身份认证、访问控制和策略管理来增强网络的安全性。

应用策略: 企业应将虚拟防火墙作为基础安全设施,为每个VM设置精细的访问控制列表(ACL),限制不必要的网络访问,结合NAC技术实施强制性的安全策略,如只允许经过认证的设备访问关键资源,从而有效防止未经授权的访问和恶意软件的传播。

虚拟化安全代理(VSA)

形态描述: 虚拟化安全代理是一种轻量级的安全软件,直接运行在虚拟机上,用于监控和保护单个VM的内部活动,它能够检测并阻止恶意软件、间谍软件等威胁,同时提供对应用程序行为的实时监控和日志记录。

应用策略: 企业应将VSA作为每台VM的标准配置,确保对所有进出VM的流量进行深度包检测和内容过滤,VSA应与SIEM(安全信息和事件管理)系统集成,以实现威胁的集中监控和响应。

虚拟化安全分析(VSA)平台

形态描述: VSA平台是一种高级的安全分析工具,能够跨多个VM和物理服务器收集、分析和关联安全事件,它通过实时监控、威胁检测和响应机制,为整个虚拟化环境提供全面的安全防护。

应用策略: 企业应部署VSA平台作为其虚拟化环境的安全大脑,通过设置适当的监控规则和阈值来自动检测异常行为和潜在威胁,VSA平台应与SIEM系统、SOC(安全运营中心)紧密集成,确保安全事件的快速响应和有效管理。

云访问安全代理(CASB)

形态描述: 对于使用云服务的组织而言,云访问安全代理(CASB)是一种重要的虚拟化安全防护产品,CASB通过在云服务提供商和用户之间插入一层安全代理,对云服务的使用进行监控、控制和保护,它可以检测并阻止恶意软件、数据泄露等威胁,同时提供细粒度的访问控制和数据丢失防护(DLP)。

应用策略: 企业应将CASB作为其云服务访问的必经之路,实施严格的身份验证和授权策略,CASB应与DLP工具集成,确保敏感数据在传输和存储过程中的安全性,定期对CASB的规则和策略进行更新和审计,以适应不断变化的威胁环境。

虚拟化安全防护产品的形态多样,从基础的虚拟机隔离与沙箱技术到高级的VSA平台和CASB,每一种产品都为企业的虚拟化环境提供了不同层次的安全保障,企业应根据自身的业务需求、IT架构以及面临的威胁类型,选择合适的安全产品并实施有效的应用策略,才能在享受虚拟化技术带来的便利的同时,确保业务的安全性和连续性。