虚拟世界的守护者,深入解析虚拟机防护技术

随着云计算和虚拟化技术的普及,虚拟机防护技术成为保障虚拟世界安全的重要手段。本文深入解析了虚拟机防护技术,包括虚拟机隔离、入侵检测、行为监控和安全审计等方面。虚拟机隔离通过在物理硬件上创建多个隔离的虚拟环境,防止恶意软件在主机间传播;入侵检测通过分析虚拟机行为和流量,及时发现并阻止潜在威胁;行为监控则通过监控虚拟机内部的操作和活动,防止内部攻击;安全审计则对虚拟机的访问和操作进行记录和审计,确保合规性。本文还探讨了虚拟机防护技术的挑战和未来发展趋势,如如何应对新型攻击、如何提高检测效率和准确性等。通过深入解析和探讨,本文为虚拟世界的守护者提供了全面的技术指导和参考,有助于提高虚拟环境的安全性和可靠性。

在当今这个数字化时代,信息技术已成为社会运转的基石,而云计算和虚拟化技术更是其中不可或缺的两大支柱,随着企业向云端迁移,数据中心的虚拟化程度日益加深,虚拟机(Virtual Machine, VM)作为这一进程的核心产物,不仅极大地提高了资源利用率,还为应用提供了前所未有的灵活性和可扩展性,这一变革也带来了新的安全挑战——虚拟机防护成为了保障云环境安全的关键一环。

虚拟机的双刃剑效应

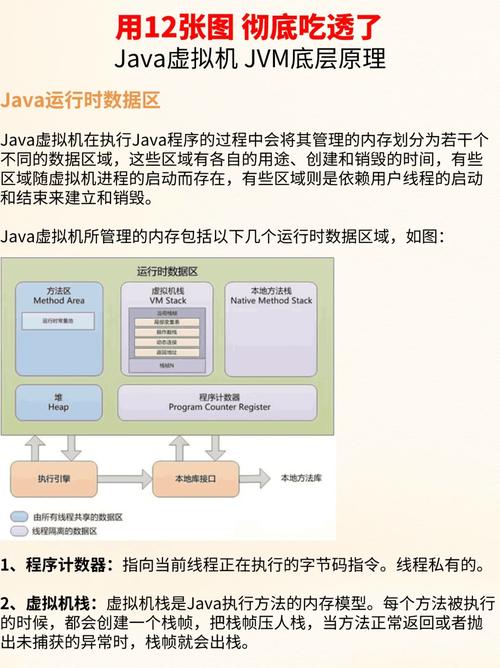

虚拟机技术通过软件模拟的方式,在单一物理机上运行多个操作系统实例,实现了计算资源的逻辑隔离和灵活分配,这种灵活性极大地促进了业务创新和成本效益,但同时也为恶意攻击者提供了新的攻击面,传统的基于物理机的安全策略难以直接应用于虚拟机环境,因为它们依赖于硬件级别的隔离和保护机制,而虚拟机则是在软件层面进行隔离,这就好比是在一个由无数小房间组成的虚拟大楼中,每个房间都可能成为攻击的目标,而传统的门锁和围墙已不足以保护整个建筑的安全。

虚拟机防护的必要性

1、防止内部威胁:虽然虚拟机提供了逻辑隔离,但一旦某个VM被攻破,攻击者可能利用其作为跳板,进一步渗透到其他VM或物理机中,形成“横向移动”。

2、抵御外部攻击:随着云服务的使用日益广泛,来自互联网的攻击也更加频繁和复杂,虚拟机防护是确保云服务提供商(CSP)能够向客户承诺其服务安全性的重要一环。

3、合规性要求:许多行业(如金融、医疗)对数据的安全性和隐私有严格的要求,虚拟机防护是满足这些合规性标准的关键技术之一。

虚拟机防护的关键技术

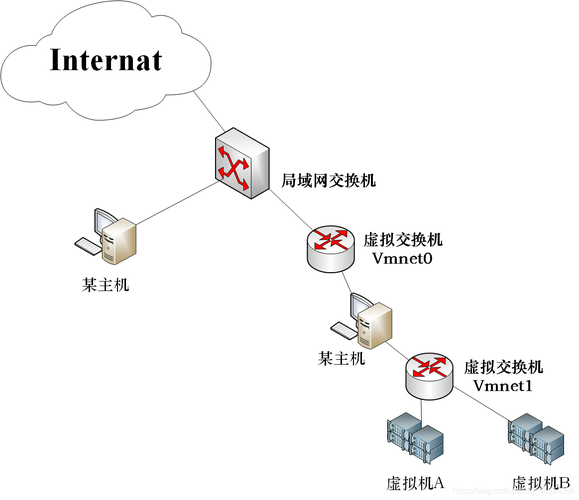

1、隔离与沙箱技术:通过创建严格的执行环境和资源限制,将每个VM视为一个独立的“沙箱”,限制其访问物理资源和其他VM的能力,这包括内存隔离、I/O控制、以及CPU和网络的访问控制等。

2、安全启动与测量启动(Secure Boot & Measurement Launch):确保只有经过认证的代码才能在VM中执行,通过在启动过程中测量并验证系统固件和操作系统的完整性来防止恶意软件的植入。

3、入侵检测与预防系统(IDS/IPS):在VM层部署专门的IDS/IPS系统,监测异常行为和潜在威胁,并采取措施阻止攻击,这包括网络流量分析、系统日志监控、以及行为模式识别等技术。

4、数据加密与解密:对存储在VM中的数据进行加密,即使数据被窃取或泄露,也难以被未授权方解读,对传输中的数据进行加密,防止中间人攻击。

5、持续监控与响应:利用AI和机器学习技术对VM的运行状态进行持续监控,及时发现异常行为并自动响应,这包括自动化的威胁响应机制、漏洞扫描和补丁管理等功能。

6、访问控制与身份验证:实施严格的访问控制策略,包括多因素认证、基于角色的访问控制(RBAC)等,确保只有经过授权的用户和应用程序才能访问VM资源。

7、虚拟补丁技术:对于无法立即打上官方补丁的已知漏洞,采用虚拟补丁技术临时修复VM的漏洞,减少攻击面,这种方法在等待官方补丁发布期间提供了临时的保护。

实践中的挑战与对策

尽管虚拟机防护技术日益成熟,但在实际应用中仍面临诸多挑战:

性能开销:额外的安全措施往往会增加VM的负载和响应时间,影响性能,需在安全性和性能之间找到平衡点。

复杂性管理:随着VM数量的增加和云环境的复杂化,安全管理变得更加复杂和耗时,自动化和智能化的安全管理工具成为必需。

合规性持续验证:随着法规的不断更新和细化,确保持续符合所有合规性要求是一项持续的挑战,定期的审计和第三方认证是必要的。

供应链安全:虚拟化技术的广泛应用也带来了供应链安全的挑战,确保所有组件(包括但不限于虚拟机管理程序、工具、库等)的安全性至关重要。

虚拟机防护是保障云环境安全的重要防线,它不仅关乎单个VM的安全,更关乎整个云平台的稳定与可靠,随着技术的不断进步和威胁的不断演变,我们需要不断更新和完善虚拟机防护策略和技术手段,通过构建一个集隔离、检测、响应、加密、访问控制于一体的综合防护体系,我们可以更好地保护虚拟世界中的每一个“房间”,让它们在安全的环境中自由呼吸、高效运行,在这个数字时代的大潮中,虚拟机防护不仅是技术的较量,更是对未来安全格局的智慧布局。