探索Linux常用端口范围,从基础到进阶的全面指南

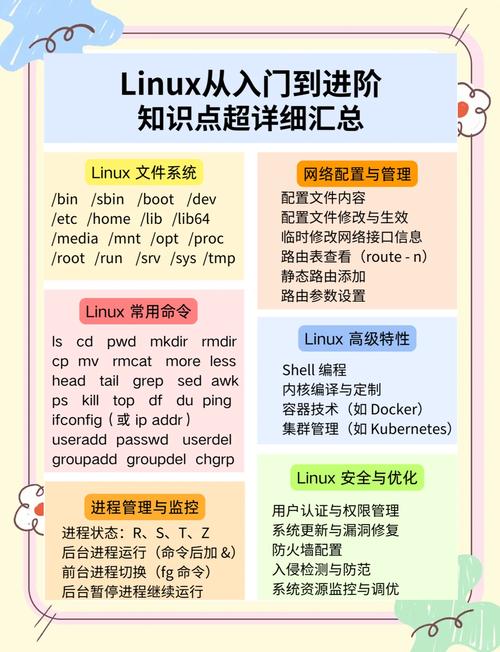

本文为Linux常用端口范围的全面指南,从基础到进阶。Linux系统中的端口是网络通信的桥梁,了解常用端口范围对于系统安全、网络管理和应用部署至关重要。,,文章首先介绍了Linux端口的基本概念,包括端口号的范围(0-65535)和端口分类(知名端口、注册端口和动态/私有端口)。详细列出了从1到1024的知名端口及其常见用途,如HTTP(80)、HTTPS(443)、SSH(22)等。,,文章还深入探讨了如何使用netstat、lsof等工具查看和监控Linux系统的端口使用情况,以及如何配置防火墙规则来控制端口的访问权限,确保系统安全。,,文章还介绍了如何使用nc(netcat)等工具进行端口扫描和测试,以及如何利用iptables等工具进行更高级的端口管理。,,文章强调了了解和使用Linux常用端口的重要性,并建议读者定期检查和更新系统中的端口配置,以应对不断变化的网络威胁和需求。

在Linux系统中,端口是网络通信中不可或缺的组成部分,它们作为网络通信的“门牌号”,帮助不同的应用程序和服务在网络上相互识别和通信,了解Linux常用的端口范围对于系统管理员、网络安全专家以及任何涉及网络操作的用户来说都是至关重要的,本文将深入探讨Linux系统中常用的端口范围,从基础概念到具体应用,旨在为读者提供一份全面而实用的指南。

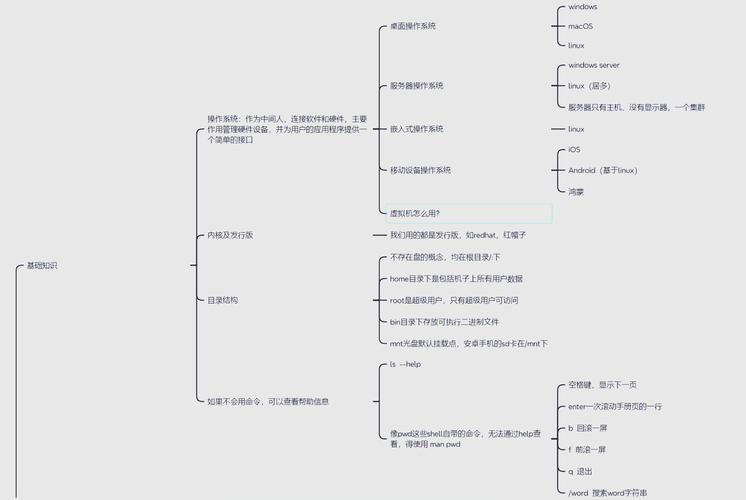

一、端口基础概念

在深入探讨Linux常用端口之前,首先需要理解几个基本概念:

1、端口号:端口号是一个介于0到65535之间的数字,用于区分计算机上运行的不同服务或应用程序,每个端口都分配给特定的服务或协议,如HTTP(80端口)、HTTPS(443端口)、SMTP(25端口)等。

2、TCP/UDP协议:TCP(传输控制协议)和UDP(用户数据报协议)是两种主要的网络传输协议,TCP提供可靠的、面向连接的通信,而UDP则提供无连接的服务,常用于那些对实时性要求较高的应用。

3、监听端口:当服务器程序启动时,它会监听特定端口上的连接请求,只有当请求到达时,服务器才会响应。

二、Linux常用端口范围

Linux系统中的常用端口大致可以分为以下几个范围:

1、知名端口(Well-known ports):这些端口号从0到1023,被分配给一些常见的、广泛使用的服务,HTTP(80)、HTTPS(443)、FTP(20/21)、SSH(22)等,由于这些端口的权限较高,通常只有超级用户才能使用。

2、注册端口(Registered ports):从1024到49151的端口号属于注册端口,这些端口通常被非特权用户使用,用于应用程序之间的通信,许多应用程序会选择这个范围内的端口来避免与知名端口的冲突。

3、动态/私有端口:从49152到65535的端口号被视为动态或私有端口,这些端口主要用于内部通信或作为临时服务使用,不直接与公众网络上的服务相关联。

三、Linux常用服务与对应端口

SSH(Secure Shell):默认端口为22,用于远程登录和文件传输的安全协议。

HTTP(Hypertext Transfer Protocol):默认端口为80,用于Web服务器与客户端之间的通信,HTTPS(8080)也常被用作HTTP的加密版本。

HTTPS:默认端口为443,用于加密的Web通信。

FTP(File Transfer Protocol):FTP服务器通常使用20和21两个端口,其中20用于数据传输,21用于控制连接,FTPS(FTP Secure)和SFTP(SSH File Transfer Protocol)也使用类似的机制但更安全。

SMTP(Simple Mail Transfer Protocol):用于电子邮件发送的协议,默认端口为25。

POP3/POP3S:分别用于接收电子邮件的协议,默认端口分别为110和995。

IMAP/IMAPS:Internet Mail Access Protocol及其安全版本,分别使用143和993端口进行邮件访问。

Telnet:远程登录服务,默认使用23端口,但因其不安全的特性已较少使用。

DNS(Domain Name System):虽然DNS不使用单个固定端口进行通信,但DNS服务器在53号端口上监听DNS查询请求。

四、安全与配置注意事项

1、最小化开放端口:为了增强系统安全性,应尽量减少不必要的开放端口,只开放那些确实需要对外提供服务的端口,并确保这些服务都已更新至最新版本且配置正确。

2、防火墙规则:利用Linux防火墙(如iptables或nftables)来控制进出流量的权限,可以有效地阻止未经授权的访问尝试,确保只有来自可信源的流量被允许访问开放的服务端口。

3、定期更新与打补丁:及时更新系统和应用程序至最新版本,并安装所有安全补丁,以防止利用已知漏洞进行攻击。

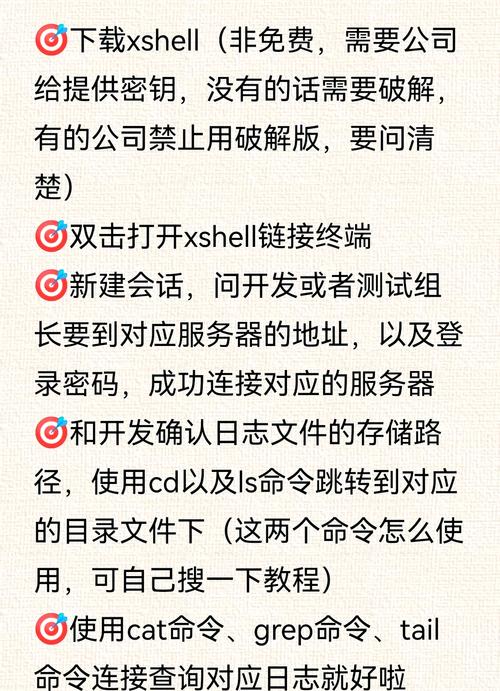

4、日志监控与分析:定期检查和分析系统日志文件,如/var/log/auth.log、/var/log/secure等,可以帮助发现异常活动或潜在的安全威胁。

5、使用强密码与加密技术:对于SSH、FTP等服务的访问控制,应使用强密码策略和加密技术来保护数据传输安全。

6、定期审计与测试:定期进行系统审计和渗透测试可以帮助发现潜在的安全弱点并加以修复,这包括对开放端口的扫描和评估其配置的强度。