探索Linux常用端口,理解、管理与安全

Linux系统中的常用端口是网络通信的桥梁,了解和管理这些端口对于系统安全和性能至关重要。常见的端口包括:,,* 20/21:FTP服务,用于文件传输。,* 22:SSH服务,用于远程登录和文件传输,是Linux系统中最常用的安全协议之一。,* 80/443:HTTP/HTTPS服务,用于网页浏览和安全网页浏览。,* 139/445:SMB/CIFS服务,用于文件和打印机共享。,* 110:POP3服务,用于接收电子邮件。,* 143:IMAP服务,用于访问和管理电子邮件。,,为了确保Linux系统的安全,需要管理这些端口,包括关闭不必要的端口、设置防火墙规则、定期更新和打补丁等措施。使用SSH密钥对进行身份验证、限制远程访问权限等措施也可以提高系统的安全性。通过理解和管理Linux常用端口,可以更好地保护系统免受网络攻击和威胁。

在Linux系统中,端口是网络通信中不可或缺的元素,它们作为网络通信的“门牌号”,负责区分不同的服务或应用程序,了解Linux的常用端口不仅有助于日常的系统管理,还能增强网络安全防护能力,本文将深入探讨Linux系统中常见的端口及其用途,以及如何管理和保护这些端口免受攻击。

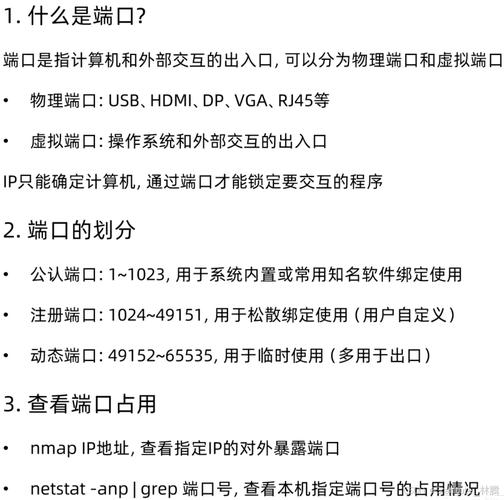

一、Linux端口基础

在Linux中,端口号范围从0到65535,被分为三个主要类别:

1、well-known ports(0-1023):这些端口通常被系统或知名服务所使用,如HTTP(80)、HTTPS(443)、SSH(22)等,普通用户或应用程序通常不允许使用这些端口。

2、registered ports(1024-49151):这些端口为非特权用户或应用程序保留,用于注册特定服务,许多数据库服务和自定义应用程序会选择这些端口。

3、dynamic/private ports(49152-65535):这些端口通常用于源端口,用于客户端在发起连接时随机选择,以避免冲突和跟踪。

二、常见Linux端口及其用途

1、SSH(22):Secure Shell,用于安全地访问远程服务器,它通过加密方式传输数据,保护用户登录过程免受窃听或篡改。

2、HTTP(80):Hypertext Transfer Protocol,用于传输网页内容,虽然HTTP本身不加密,但常与HTTPS(443)配合使用,后者通过SSL/TLS加密数据。

3、HTTPS(443):HTTP的安全版本,通过SSL/TLS协议加密数据传输,保护用户隐私和防止数据被截取。

4、SMTP(25):Simple Mail Transfer Protocol,用于电子邮件的发送,虽然现在很多邮件服务器使用其他端口(如587),但25端口仍广泛使用。

5、POP3(110):Post Office Protocol 3,用于接收电子邮件的协议,随着IMAP(143)和更安全的SMTPS/POP3S的普及,POP3的使用逐渐减少。

6、Telnet(23):虽然不推荐使用(因其不提供数据加密),Telnet曾用于远程登录和访问服务器,现在更安全的SSH替代了其大部分功能。

7、FTP(20/21):File Transfer Protocol,用于文件传输,其中20端口用于数据传输,21端口用于控制连接,由于FTP的安全性问题,SFTP(SSH File Transfer Protocol)逐渐成为更受欢迎的选择。

8、DNS(53):Domain Name System,负责将域名转换为IP地址,这是互联网运行的基础之一。

三、管理与保护Linux端口

1、防火墙配置:使用如iptables或nftables等防火墙工具,可以控制哪些服务可以监听哪些端口,只允许SSH(22)和HTTPS(443)端口对外开放,其他端口则严格限制或关闭。

# 示例iptables规则,允许SSH和HTTPS访问,拒绝其他所有连接 iptables -A INPUT -p tcp --dport 22 -j ACCEPT iptables -A INPUT -p tcp --dport 443 -j ACCEPT iptables -A INPUT -j DROP

2、SELinux与AppArmor:除了传统的防火墙策略外,SELinux(Security-Enhanced Linux)和AppArmor等安全模块能提供更细粒度的访问控制,它们可以限制服务只能在其需要时访问特定端口和资源。

3、定期更新与打补丁:保持系统和应用程序的最新状态是防止利用已知漏洞的关键步骤,及时安装安全更新和补丁可以减少被恶意利用的风险。

4、使用强密码与密钥管理:对于SSH等远程访问服务,使用强密码和密钥管理策略是必要的,考虑使用密钥对认证代替密码,并定期更换密钥和密码。

5、监控与日志分析:利用系统日志工具如Syslog、rsyslog等监控进出流量和异常行为,结合入侵检测系统(IDS)和入侵防御系统(IPS),可以及时发现并响应潜在的安全威胁。

Linux系统的常用端口是网络通信的基石,了解并合理管理这些端口对于维护系统安全和稳定至关重要,通过合理的防火墙策略、安全模块配置、及时的更新与打补丁、强密码策略以及有效的监控与日志分析,可以大大增强Linux系统的安全性,作为系统管理员或用户,应定期检查并更新自己的端口配置和安全策略,以适应不断变化的安全威胁环境。“预防胜于治疗”,在网络安全领域尤其如此。