探索Linux常见端口,从基础到实践

本文介绍了Linux系统中常见的端口及其用途,从基础到实践,帮助读者更好地理解和使用Linux系统。文章首先解释了端口的概念和作用,然后列举了常见的Linux端口及其对应的服务和用途,如SSH(22端口)、HTTP(80端口)、HTTPS(443端口)等。文章还介绍了如何使用netstat和ss命令查看Linux系统的端口使用情况,以及如何配置防火墙规则来控制端口的访问权限。通过本文的介绍,读者可以更好地掌握Linux系统的网络配置和安全设置,提高系统的安全性和稳定性。

在Linux系统中,端口是网络通信中不可或缺的组成部分,它们为各种服务提供了数据传输的通道,了解Linux常见端口及其用途,对于系统管理员、网络安全专家以及任何希望深入了解网络通信的人来说,都是一项重要的技能,本文将深入探讨Linux系统中一些常见的端口及其功能,旨在为读者提供一份全面的指南。

一、端口基础

在深入探讨Linux常见端口之前,我们先来了解一下端口的基本概念,端口是网络通信中用于区分不同服务的逻辑通道,每个端口都有一个唯一的编号,范围从0到65535,0到1023的端口号被视为“知名端口”或“特权端口”,这些端口通常由系统或预安装的应用程序使用,而1024到65535的端口号则被视为“注册端口”或“用户端口”,通常由用户或应用程序根据需要动态分配。

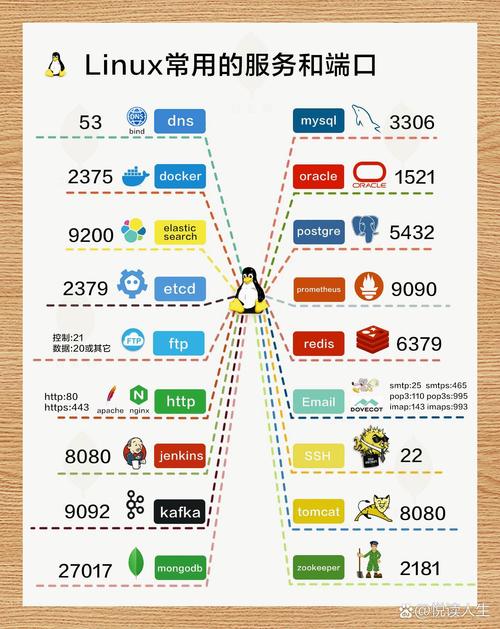

二、Linux常见端口及其用途

我们将详细介绍一些在Linux系统中常见的端口及其对应的用途:

1、SSH(22号端口):SSH(Secure Shell)是一种网络协议,用于加密方式远程登录和操作另一台计算机,它通过22号端口提供服务,是远程管理Linux服务器时最常用的方式之一。

2、HTTP(80号端口):HTTP(Hypertext Transfer Protocol)是用于传输超文本的协议,它通过80号端口提供服务,Web服务器(如Apache、Nginx)通常使用此端口来处理用户的网页请求。

3、HTTPS(443号端口):HTTPS是HTTP的安全版本,它通过443号端口提供服务,HTTPS在HTTP的基础上加入了SSL/TLS加密层,确保数据传输的安全性,常用于电子商务网站和需要安全传输数据的网站。

4、FTP(20/21号端口):FTP(File Transfer Protocol)是用于文件传输的协议,FTP服务通常使用两个端口:20号端口用于数据传输,而21号端口用于控制连接和命令的发送。

5、Telnet(23号端口):Telnet是一种基于文本的协议,用于远程登录到其他计算机上,它通过23号端口提供服务,尽管由于其不加密的特性,现在已较少使用,但在某些特定场景下仍被需要。

6、SMTP(25号端口):SMTP(Simple Mail Transfer Protocol)是用于电子邮件发送的协议,它通过25号端口提供服务,负责将邮件从发件人传递到收件人的邮件服务器上。

7、POP3(110号端口):POP3(Post Office Protocol 3)是用于接收电子邮件的协议,它通过110号端口提供服务,尽管现在更常使用IMAP或HTTPS方式来接收邮件。

8、IMAP(143号端口):IMAP(Internet Mail Access Protocol)同样是用于接收电子邮件的协议,但它支持邮件的在线访问和操作,通过143号端口提供服务。

9、DNS(53号端口):DNS(Domain Name System)是互联网的命名系统,它通过53号端口提供服务,负责将域名解析为IP地址。

10、NTP(123号端口):NTP(Network Time Protocol)用于同步计算机之间的时间,它通过123号端口提供服务,确保系统时间的准确性。

三、常见端口的配置与安全注意事项

了解Linux常见端口的用途后,正确配置这些服务并注意安全性至关重要,以下是一些关键的安全注意事项:

最小化开放端口:只开放必要的服务端口,关闭或限制不必要的服务可以减少潜在的安全风险。

使用防火墙:利用Linux防火墙(如iptables或nftables)来控制进出流量的权限,只允许信任的流量通过特定端口。

更新与打补丁:定期更新系统和应用程序至最新版本,并安装所有安全补丁,以防止已知漏洞被利用。

加密传输:对于需要传输敏感数据的服务(如HTTPS、IMAP),确保使用加密连接保护数据安全。

日志记录与分析:配置系统以记录进出流量的日志,并定期分析这些日志以检测异常行为或攻击迹象。

使用强密码与密钥管理:为远程访问服务(如SSH)配置强密码和密钥对,并遵循最佳实践管理密钥。

定期审计与测试:定期进行安全审计和渗透测试,以发现并修复潜在的安全漏洞。

四、实践操作示例:配置SSH只允许特定IP访问

为了演示如何利用Linux常见端口的配置来增强安全性,下面是一个简单的示例——配置SSH只允许特定IP地址访问服务器:

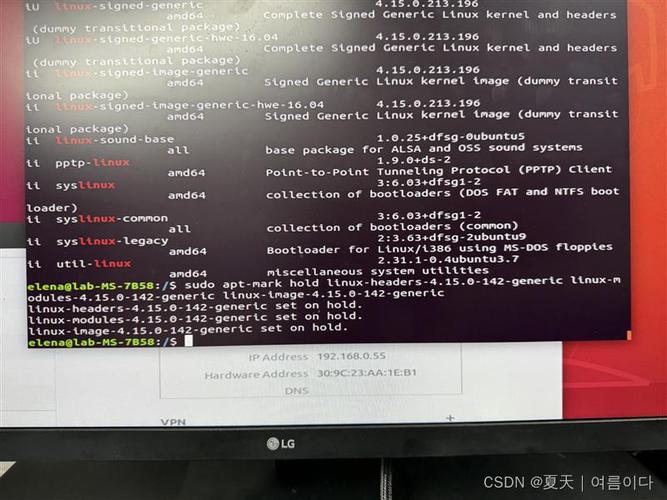

1、打开SSH配置文件:sudo nano /etc/ssh/sshd_config。

2、找到#AllowUsers行并去掉前面的#注释符号,然后添加你希望允许访问的IP地址或用户名称。AllowUsers 192.168.1.100或AllowUsers user@example.com。

3、保存并关闭配置文件后,重启SSH服务以应用更改:sudo systemctl restart sshd。

4、验证配置是否生效:尝试从其他IP地址或未被允许的用户账户登录SSH服务,看是否被拒绝访问,如果一切设置正确,只有被允许的IP地址或用户才能成功登录SSH服务。