探索Linux端口信息,理解、监控与安全

Linux端口信息是网络通信中不可或缺的组成部分,它决定了哪些服务可以接收外部连接。了解Linux端口信息对于系统管理员和安全专家来说至关重要。通过使用netstat、ss、lsof等命令,可以查看系统上开放的所有端口及其对应的服务。,,为了监控Linux端口信息,可以使用nmap、nethogs等工具,这些工具能够实时监控网络流量和端口使用情况,帮助发现潜在的安全威胁。还可以设置防火墙规则,限制对特定端口的访问,以增强系统的安全性。,,在安全方面,定期检查和更新系统上的服务配置和防火墙规则是必要的。使用入侵检测系统(IDS)和入侵防御系统(IPS)可以及时发现并阻止潜在的攻击。,,理解、监控和保护Linux端口信息是确保系统安全的关键步骤。通过使用适当的工具和策略,可以有效地管理Linux系统的网络通信,防止潜在的安全威胁。

在Linux系统中,端口信息是网络通信的基石,它不仅关乎系统配置的细节,还直接影响到系统的安全性和性能,本文将深入探讨Linux端口信息的含义、如何查看和监控端口信息,以及如何利用这些信息来增强系统的安全性。

一、Linux端口信息基础

在计算机网络中,端口(Port)是系统间进行通信的逻辑通道,每个端口都有一个唯一的编号,范围从0到65535(其中0到1023为系统保留端口),不同的服务或应用程序通过不同的端口号进行通信,例如HTTP服务通常使用80端口,SSH服务使用22端口。

二、为何需要了解Linux端口信息

1、系统配置与诊断:了解哪些端口被打开和哪些服务在监听这些端口,有助于系统管理员进行网络配置和故障诊断。

2、性能优化:通过监控高流量的端口,可以识别出网络瓶颈或过载的服务,从而进行相应的优化。

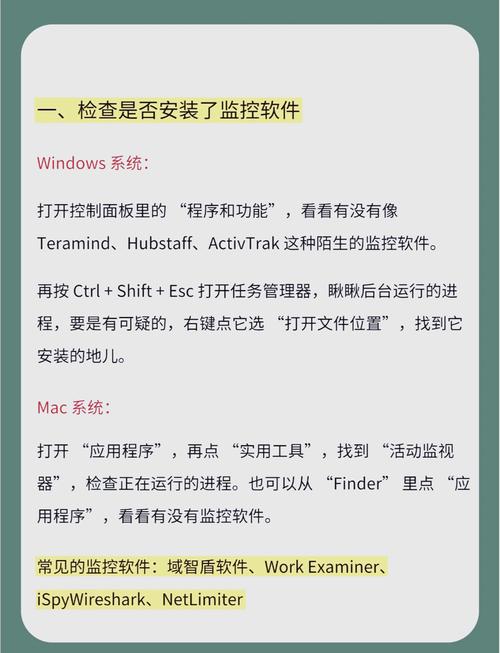

3、安全审计:未授权的开放端口是安全漏洞的常见来源,定期检查并关闭不必要的端口可以减少被攻击的风险。

三、如何查看Linux端口信息

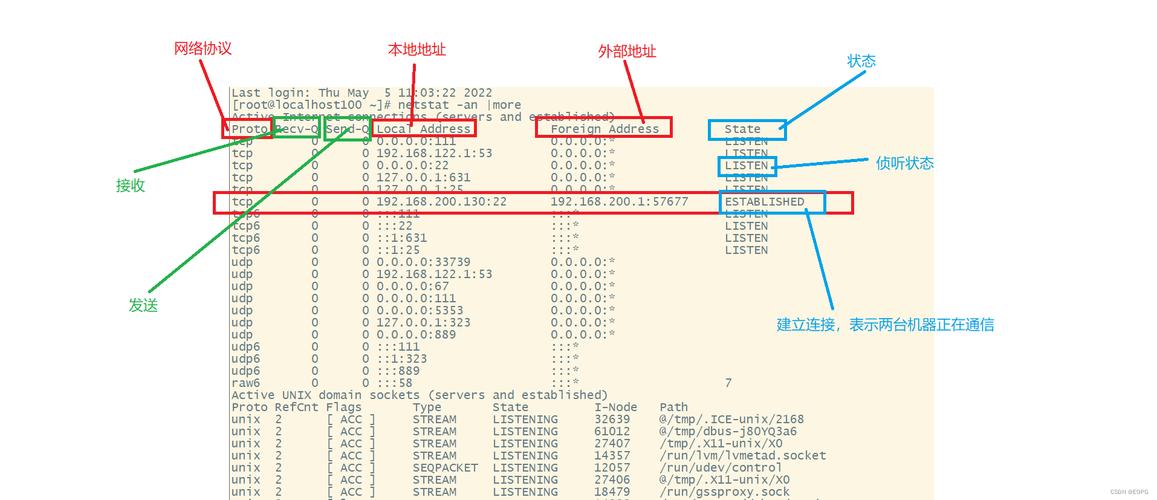

1. 使用netstat命令

netstat是一个非常实用的工具,用于显示网络连接、路由表、接口统计等信息,要查看所有打开的端口和监听的服务,可以使用:

netstat -tuln

-t 表示TCP连接;-u 表示UDP连接;-l 表示仅显示监听状态的套接字;-n 表示以数字形式显示地址和端口号。

2. 使用ss命令

ss是另一个用于检查套接字的工具,它比netstat更快且提供了更多信息,查看所有开放端口和服务的命令为:

ss -tuln

与netstat类似,-tuln选项分别代表TCP、UDP、监听状态和数字显示。

3. 使用lsof命令

虽然lsof主要用于查看文件被哪些进程打开,但它也可以用来查看特定端口的进程信息:

lsof -i :<port_number>

将<port_number>替换为你想查询的端口号,这可以帮助你找到哪个进程正在使用该端口。

四、监控Linux端口信息的重要性与技巧

1. 实时监控工具:nethogs和iftop

nethogs提供了一个实时的网络流量监控界面,可以按进程或服务显示流量数据,这对于识别高流量的应用非常有用,安装并运行:

sudo apt-get install nethogs # Debian/Ubuntu系统安装nethogs nethogs # 运行nethogs查看实时流量数据

iftop同样是一个实时监控工具,但它更侧重于网络接口的流量,它以图形方式显示流量数据,帮助用户快速识别高流量的连接,安装并运行:

sudo apt-get install iftop # Debian/Ubuntu系统安装iftop iftop # 运行iftop查看实时流量数据

2. 定期扫描与审计:使用nmap和日志分析工具

nmap是一个强大的网络扫描工具,不仅可以用来发现网络上的设备和服务,还可以用来扫描开放的端口和潜在的安全漏洞,定期使用nmap扫描你的系统可以帮助你发现新的开放端口或服务:

nmap -p- <target_ip> # 扫描目标IP的所有端口(需谨慎使用)

- 日志分析工具如fail2ban,logwatch, 和auditd等可以帮助你分析系统日志文件中的异常活动或未授权访问尝试,这些工具可以自动检测并阻止潜在的攻击行为,使用fail2ban来阻止SSH暴力破解尝试:

sudo apt-get install fail2ban # 安装fail2ban服务端和客户端配置文件(以Debian/Ubuntu为例) sudo systemctl start fail2ban # 启动fail2ban服务

然后根据默认的配置或自定义规则来阻止异常登录尝试。